CoinMarketCap 前端漏洞导致 76 个钱包被盗

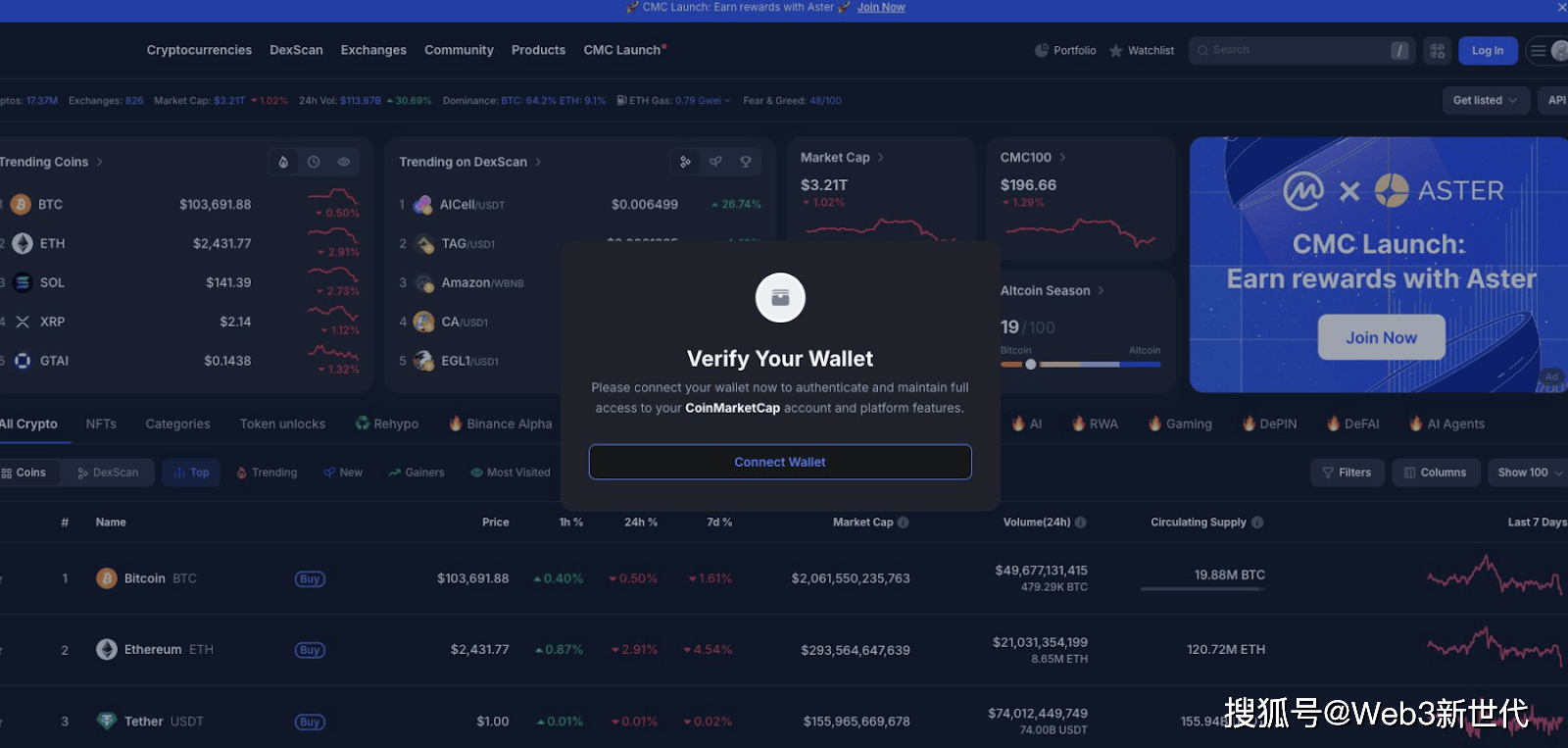

CoinMarketCap 网站存在安全漏洞,攻击者可以在主页上短暂添加恶意弹出窗口,导致受害者损失数千美元。

MetaMask 团队于周五晚间警告用户不要将他们的钱包连接到 CoinMarketCap 的网站,因为该货币追踪器的前端已被入侵,以推动钱包流失骗局。

大约一小时后,CoinMarketCap确认其网站访问者在收到提示时不应连接他们的钱包。

当晚晚些时候,CMC解释说,其主页上的“涂鸦图像”中存在漏洞,“包含一个通过 API 调用触发恶意代码的链接,导致某些用户意外弹出窗口。”

加密网络安全公司 Coinspect Security表示,它能够通过 Lottie 动画 JSON 文件中的漏洞重现 JavaScript 注入漏洞,从而促进 CMC 钱包耗尽攻击。

上周末,其他公司的三位网络安全专家分别向我证实,Coinspect 对该事件的评估是准确的。

网络安全公司 Verification Labs 的创始人 Trey Blalock 告诉我,他能够使用互联网档案馆的 Wayback Machine 检索 CoinMarketCap 源代码的副本来检查该事件。

CoinMarketCap 网站上的恶意弹出窗口的图片。“最引人注目的是大量使用可缩放矢量图形 (.SVG) 图像,”Blalock 在谈到 CMC 网站时说道。“SVG 是一种出色的格式,可用于创建在各种显示尺寸下都呈现出色的高性能网站。但最近的安全漏洞允许攻击者在 SVG 图像中嵌入 HTML 脚本标签,这些标签包含指向攻击者控制的网站的 URL,从而使他们能够执行某种形式的跨站脚本。”

CMC 和其他网站可以采取什么措施来避免将来再次发生类似攻击?

布拉洛克表示,公司应该使用安全工具来测试网站元素并查找 SVG 文件中的脚本。

他说:“这相对容易做到,但很少有人这么做。”

C/Side 安全分析师 Himanshu Anand 还指出,网站需要更仔细地审查所有第三方集成。

“他们应该持续监控客户端活动,以检测并警告诸如 DOM(JavaScript)注入之类的异常行为,”Anand 说道,并补充道:“平台应该将每项外部资产都视为恶意代码的潜在入口点。真正的保护意味着监控浏览器中实际运行的内容,而不仅仅是监控自身系统提供的内容。”

网络安全公司 0rcus 的首席执行官兼联合创始人 Nic Adams 表示,消除所有第三方 JSON 依赖关系是另一种安全策略。

亚当斯在一条消息中表示:“浏览器中的网络钓鱼方式已经发生了变化:不法分子可以嵌入交互式品牌完美覆盖层,诱骗用户批准恶意交易。”

CMC 周五深夜表示已解决了该问题,并承诺将为任何有疑虑的人提供支持团队。

CMC 周一表示,将向所有 76 个因此次攻击而损失资金的账户进行补偿,并表示总计损失 21,624.47 美元。

但这还不是全部——Cointelegraph 在上周六也经历了类似的事件。攻击者利用该加密新闻网站的前端注入了一个恶意钓鱼弹窗,用于虚假空投。

Cointelegraph周一凌晨表示,其横幅广告发布系统遭到入侵,但已删除未经授权的代码。目前尚不清楚此次事件可能影响了多少用户。

币安首席执行官赵长鹏警告称:“黑客现在正瞄准信息网站。授权钱包连接时务必小心。”